Prvo trebamo imati slobodnog prostora na disku (ako je rec o virtualnoj mašini trebamo povećati disk).

Kada obezbedimo da je disk veći i imamo slobodnog prostora, bootovanjem rescue diska, ja preferiram RIPLinux može bilo koji drugi koji ima adekvatne alate (fdisk, e2fsck, resize2fs).

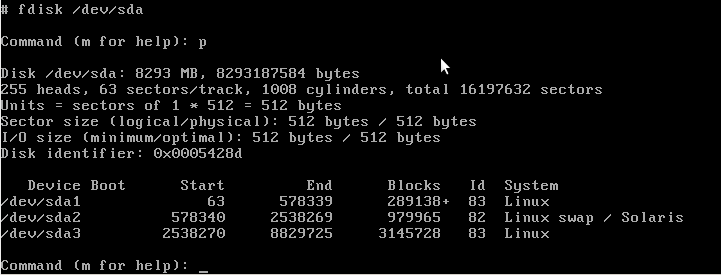

Prvi korak, povećanje particije, očigledno je da jedino sda3 možemo povećati, a to je ujedno i root particija koju i želimo povećati:

fdisk /dev/sda pa p da vidimo izgled particija.

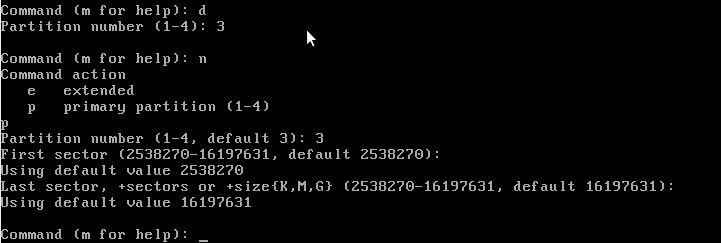

Najjednostavniji način da povećamo sda3 je da je obrišemo i napravimo novu na njenom mestu:

sto ćemo uraditi komandama d pa 3, i potom napraviti novu koja će uzeti sav slobodan prostor n pa p pa 3 i potom samo sa enter prihvatimo dve ponuđene cifre, čime smo napravili novu particiju koja uzima sav slobodan prostor.

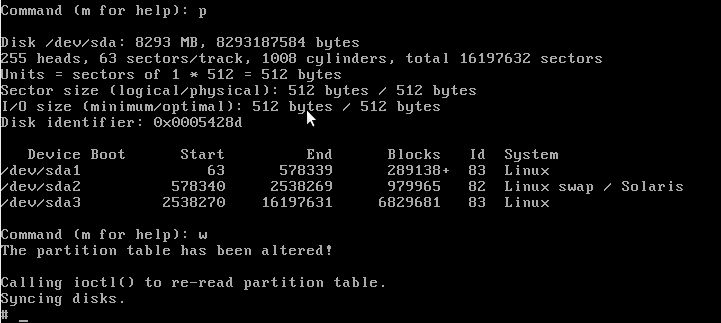

Sa p možemo ponovo pogledati kako izgleda raspored particija

i sa w snimiti particionu tabelu.

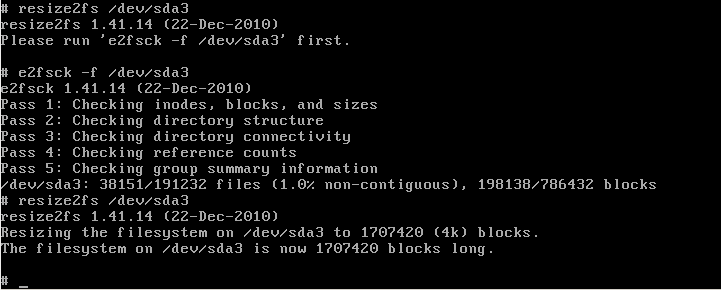

Ovim smo povećali particiju, ostaje samo da uradimo resize filesystema, da napomenem radi se o ext3 FSu, za druge je drugačija procedura. Procedura za JFS.

resize2fs /dev/sda3 će automatski povećati filesystem da iskoristi sav prostor na particiji. Ali će nam verovatno prijaviti grešku da prvo moramo da uradim e2fsck što ćemo ga i poslušati. A potom ponovo pokrenuti komandu za resize.

I to je to, filesystem je povećan.